A. Giới thiệu

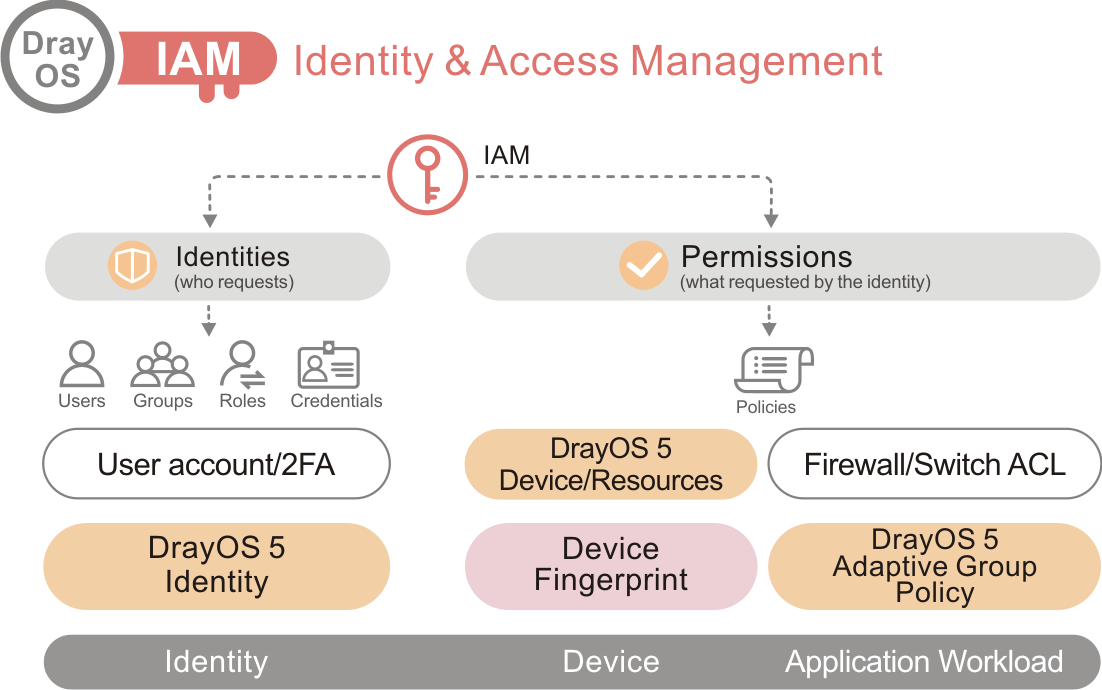

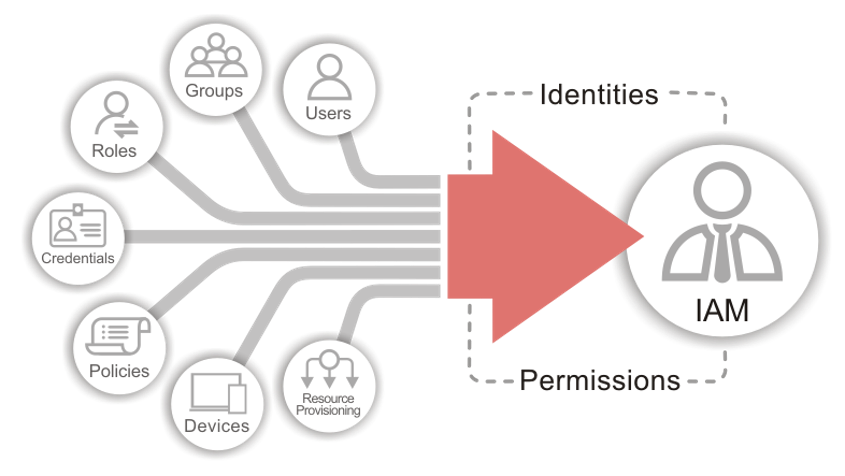

Identity and Access Management (IAM) là một hệ thống (framework) các chính sách được thiết kế để đáp ứng các yêu cầu về an ninh mạng, bằng cách quản lý cách người dùng tương tác với tài nguyên số và kiểm soát những hành động mà họ được phép thực hiện.

Tính năng này hiện đã có trên các router chạy DrayOS 5, mang đến một cách tiếp cận mới trong quản lý mạng.

IAM quản lý truy cập mạng dựa trên danh tính người dùng (Identity), thiết bị sử dụng (Device) và chính sách (Policy).

Hệ thống thực hiện:

- Xác thực danh tính (User, Group, Role, 2FA)

- Nhận diện thiết bị (Device, Device Fingerprint)

- Áp dụng chính sách truy cập (Firewall, ACL, Group Policy, điều kiện)

→ Từ đó quyết định quyền truy cập (Access): cho phép, giới hạn hoặc chặn tài nguyên.

IAM cung cấp một tập hợp các tính năng bảo mật mạnh mẽ và toàn diện cho các router DrayOS 5.

Với IAM, quản trị viên có thể kiểm soát quyền của người dùng, định nghĩa các chính sách truy cập và phối hợp linh hoạt các chính sách nhóm với firewall cũng như các thiết lập truy cập có điều kiện.

Ngoài ra, DrayOS 5 đã sẵn sàng cho mô hình Zero Trust! Tinh thần cốt lõi của IAM là “không tin tưởng mặc định, luôn xác minh”

Trong IAM, bạn sẽ thấy các loại chính sách:

- Access Policy (chính sách truy cập)

- Group Policy (chính sách nhóm)

- Conditional Access Policy (truy cập có điều kiện)

🔹 Access Policy: Đảm bảo chỉ user hoặc thiết bị được ủy quyền mới có thể truy cập tài nguyên và dịch vụ, ví dụ:

- User: đăng nhập tài khoản, hotspot guest

- Thiết bị: kiểm soát theo danh sách MAC

🔹 Group Policy: kết hợp các bộ lọc IP và lọc nội dung, đồng thời bao gồm cả các thiết lập truy cập có điều kiện.

🔹 Conditional Access Policy: có thể yêu cầu người dùng xác thực nhiều lớp (multi-factor) trước khi được cấp quyền truy cập vào tài nguyên. Các chính sách này cũng có thể được áp dụng cho các VLAN

🔹 Resources: Cho phép ghi nhận địa chỉ IP và MAC của thiết bị nội bộ (máy trạm, server, …), giúp tăng hiệu quả của các chính sách truy cập.

B. Ví dụ cụ thể

Sau đây sẽ minh họa cách cho phép các người dùng LAN có quyền (privileged) truy cập vào tài nguyên máy chủ nội bộ.

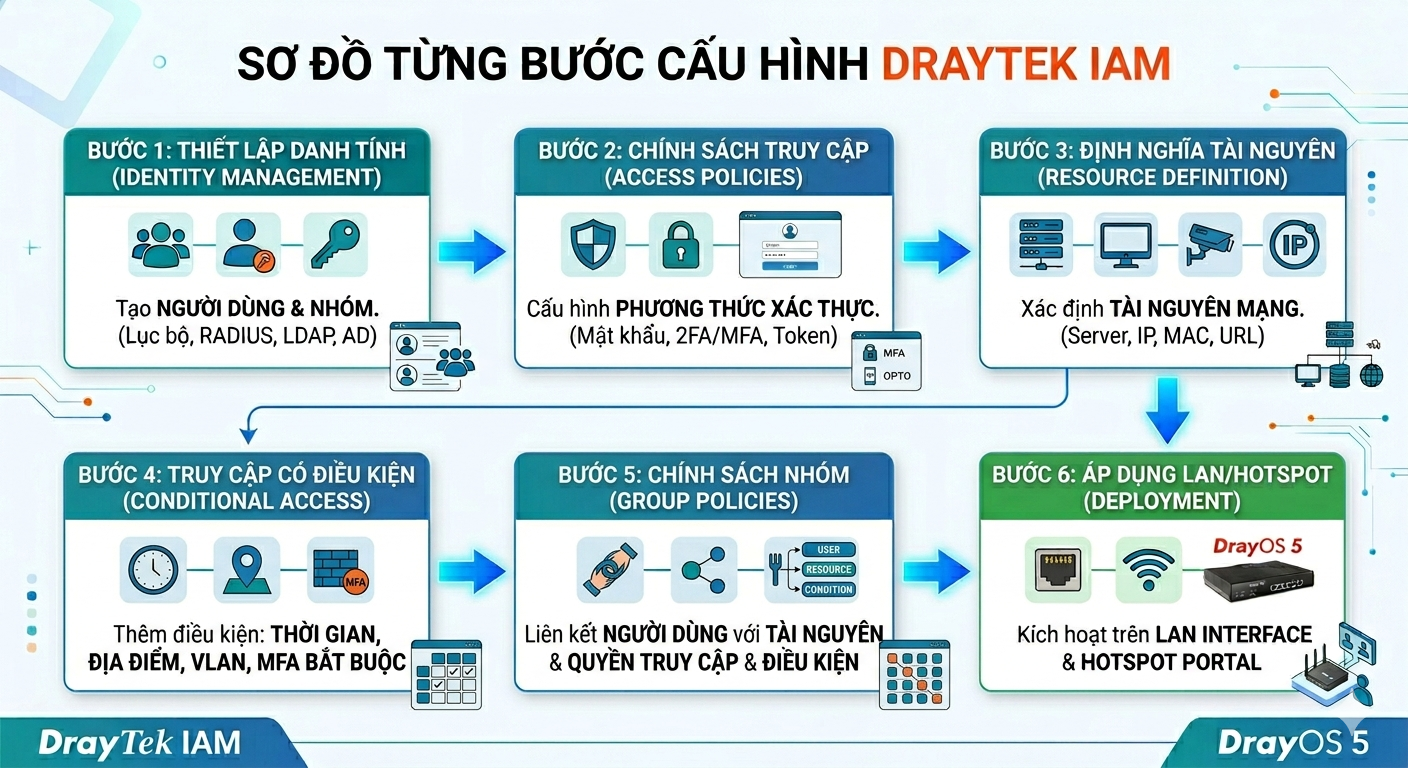

Gồm sơ đồ các bước như sau:

1. Tạo User cho người dùng

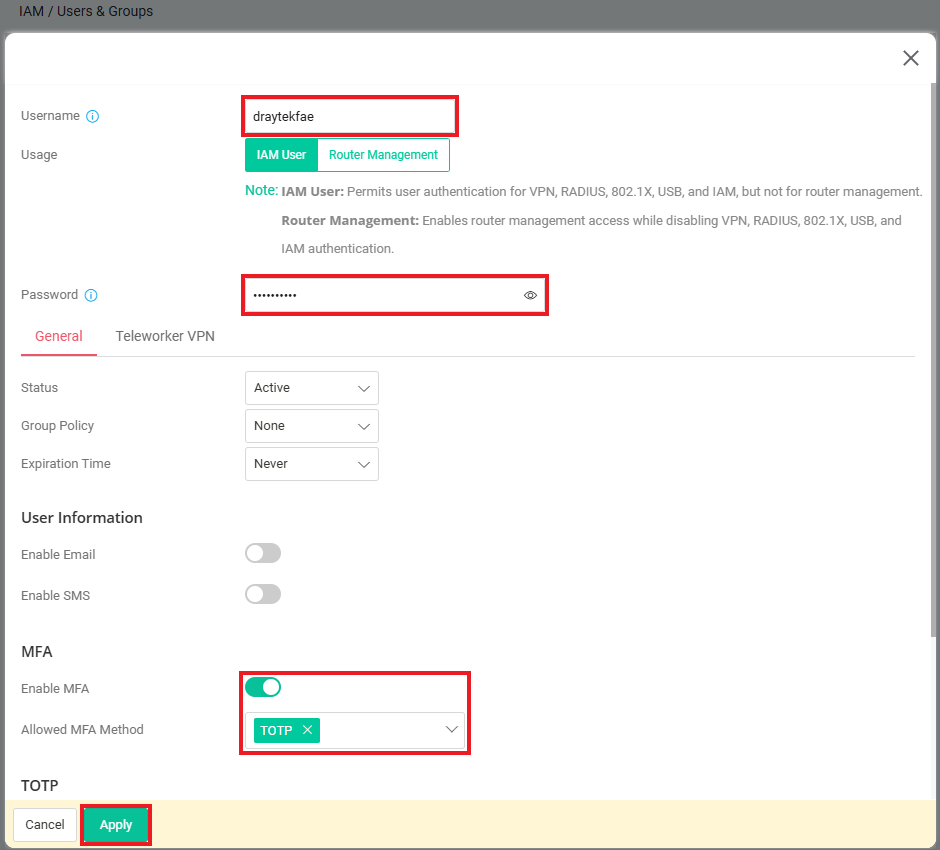

Truy cập IAM / Users & Groups / Users, nhấn nút “Add” để tạo hồ sơ người dùng IAM như sau:

- Điền Username và Password

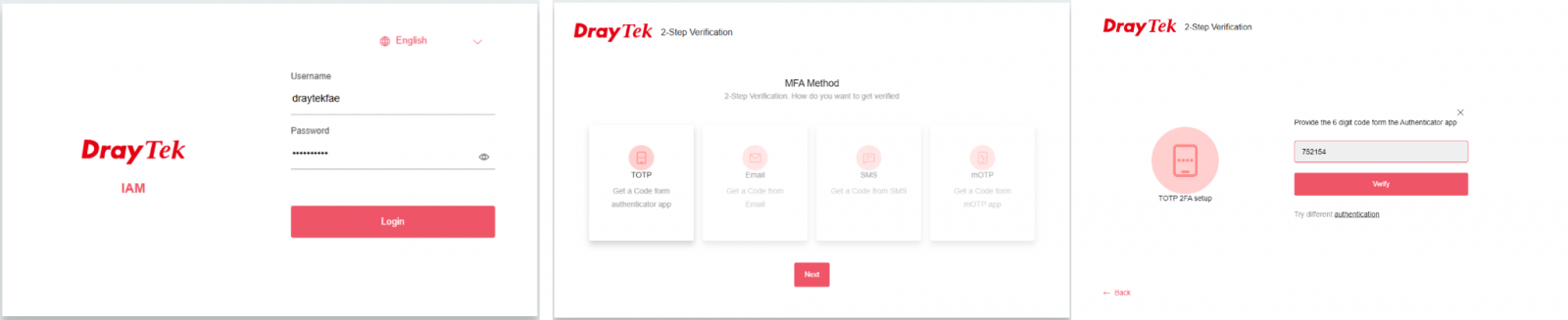

- Bật MFA và chọn phương thức xác thực 2 lớp ( ví dụ TOTP)

- Nhấn Apply

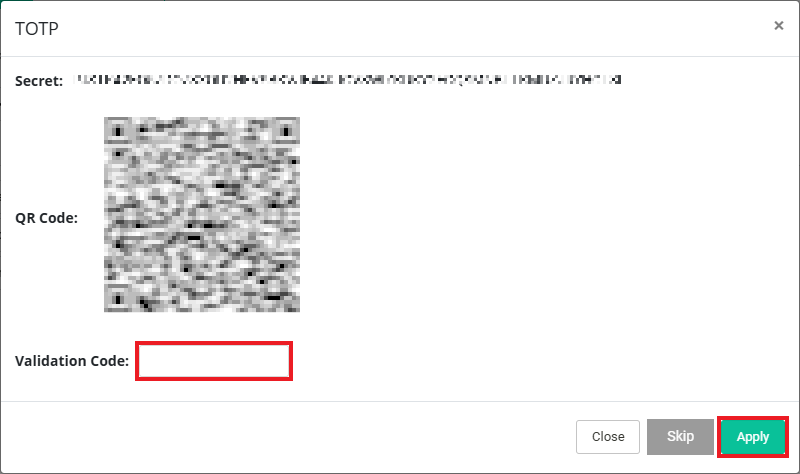

- Dùng ứng dụng ứng dụng Authenticator ( ví dụ Google Authenticator) quét mã QR. Lưu lại mã QR gửi cho nhân viên sử dụng tài khoảng

- Điền mã xác thực mã TOTP còn hiệu lực

- Nhấn Apply lưu cấu hình

2. Tạo chính sách người dùng truy cập

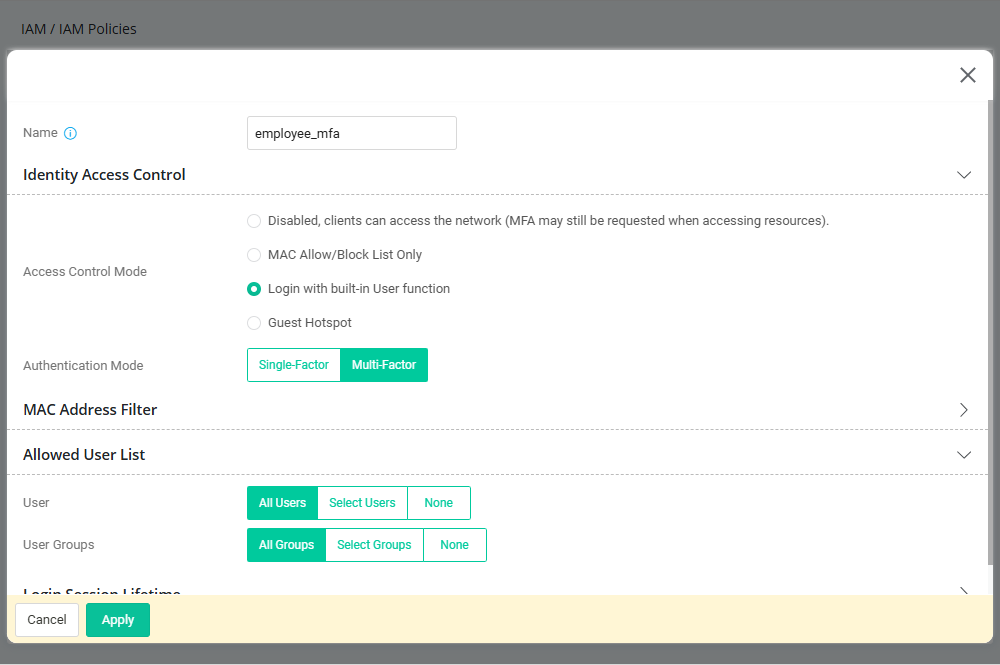

Truy cập IAM / IAM Policies / Access Policies, nhấn nút “Add” để tạo cấu hình Access Policy như sau:

- Name: Đặt tên cho profile chính sách.

- Access Control Mode: Chọn Login with built-in User (xác thực user bằng tài khoản local trên router DrayTek)

- Authentication Mode: Chọn Multi-Factor (bật xác thực nhiều lớp MFA/ 2FA)

- User/ User Groups: chọn All Users/ All Groups hoặc cố định cho từng user/ Group

- Nhấn “Apply” để lưu cấu hình.

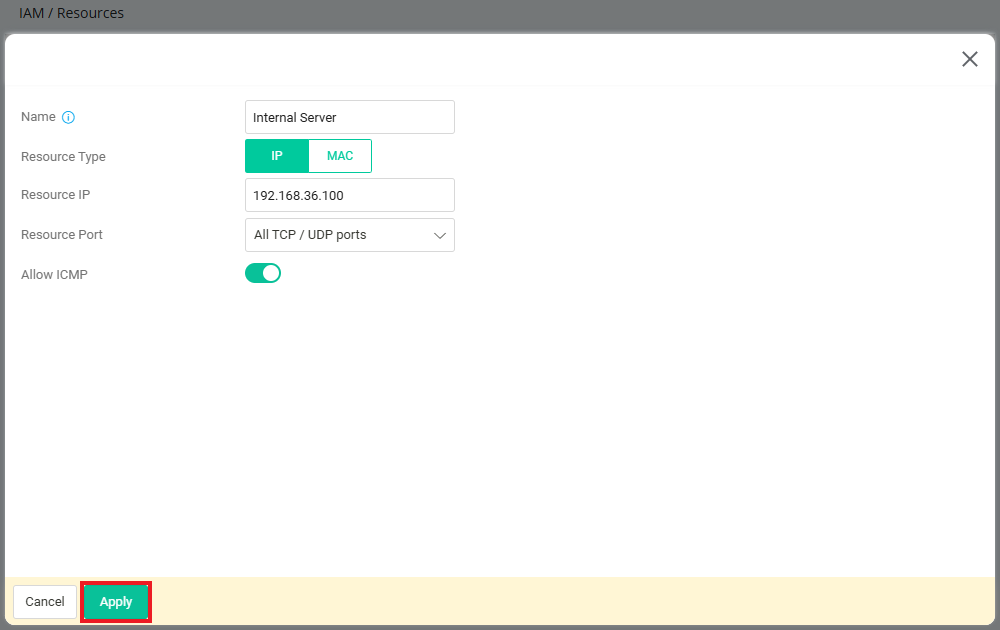

3. Tạo Tài nguyên truy cập (ví dụ server Nội bộ)

Truy cập IAM / Resources, nhấn nút “Add” để tạo Resource như sau:

- Name: Đặt tên server

- Resource: chọn loại địa chỉ sử dụng( ví dụ IP Address)

- Resource IP: điền địa chỉ IP server (ví dụ 192.168.36.100)

- Nhấn Apply

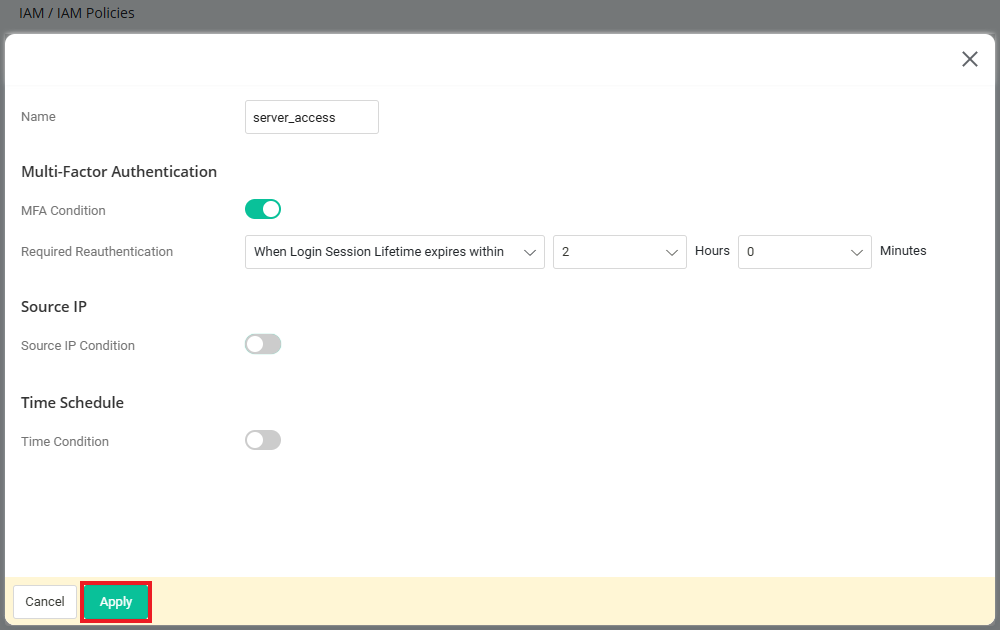

4. Cấu hình điều kiện khi truy cập tài nguyên

Truy cập IAM / IAM Policies / Conditional Access Policy, nhấn nút “Add” để tạo cấu hình Conditional Access Policy như sau:

- Name: đặt tên cho profile chính sách

- Bật điều kiện MFA để yêu cầu xác thực bổ sung khi truy cập tài nguyên. (xác thực đăng nhập lại sau 2h)

- Source IP: Đối tượng được phép truy cập ( OFF, không áp dụng, toàn bộ đối tượng đều được phép)

- Time Schedule: Thời gian được phép truy cập( OFF, không áp dụng, được phép truy cập toàn bộ thời gian)

- Nhấn Apply

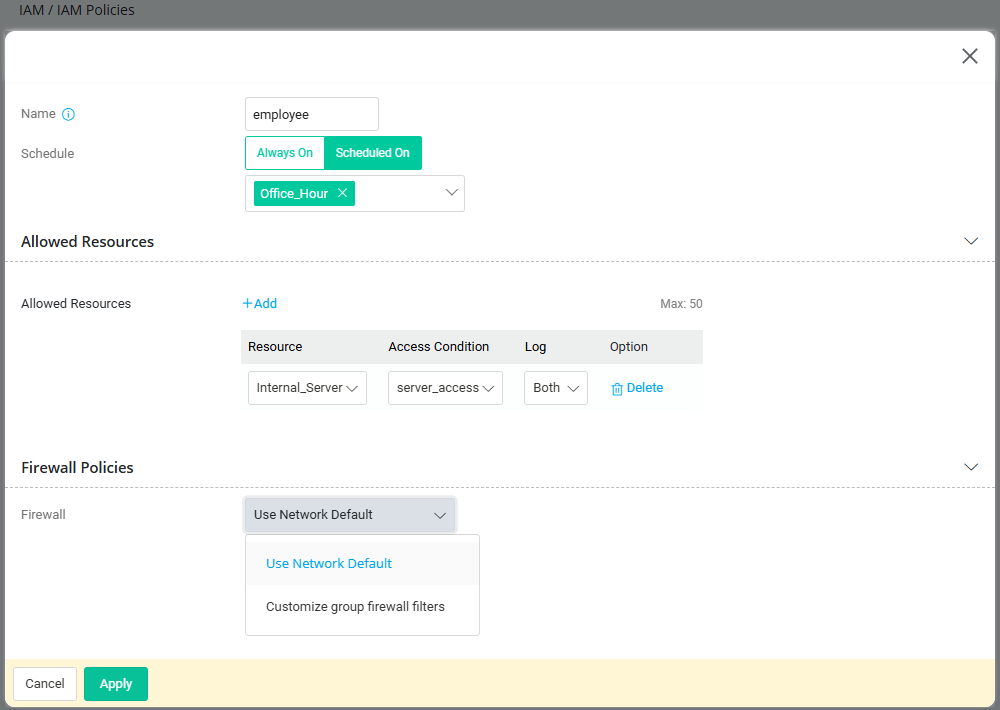

5. Thiết lập chính sách nhóm truy cập (Group Policy)

Truy cập IAM / IAM Policies / Group Policies, nhấn nút “Add” để tạo cấu hình Group Policy như sau:

- Name: Đặt tên cho profile chính sách.

- Schedule: chọn Always On áp dụng toàn bộ thời gian hoặc bật Schedule ON và chọn áp dụng trong thời gian làm việc (Profile Schedule đã được tạo riêng trong Configuration > Objects > Schedule )

- Allowed Resource: chọn profile Resource và Conditional Access Policy áp dụng ( đã tạo ở bước 3,4)

- Firewall: Chọn Use Network Default áp dụng chính sách/ rule firewall chung của router

- Nhấn Apply

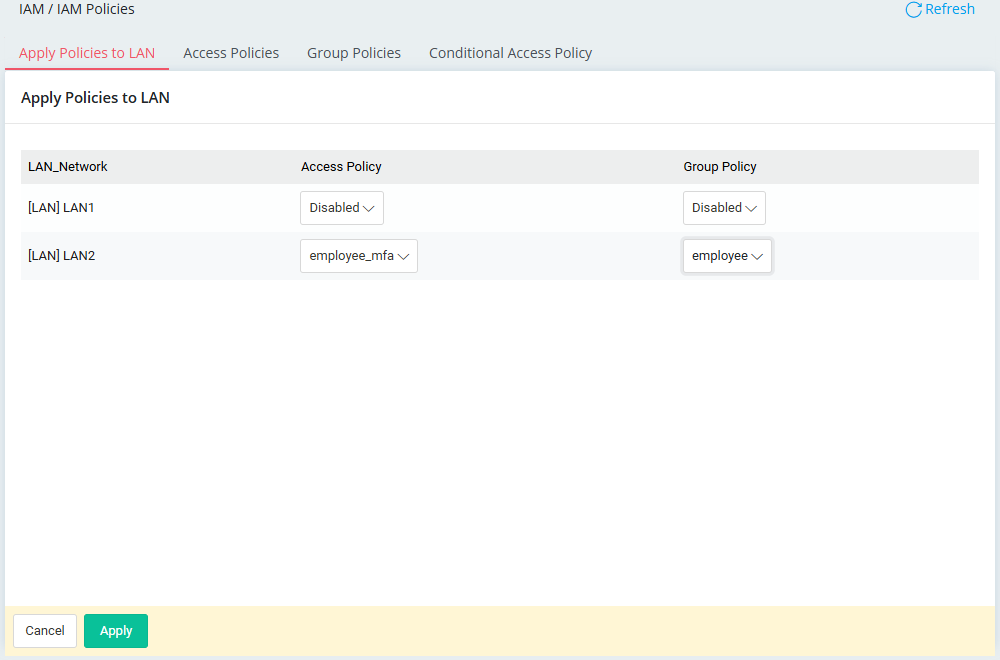

6. Chọn Subnet/ lớp mạng LAN áp dụng

Truy cập IAM / IAM Policies / Apply Policies to LAN,

Tại lớp LAN áp dụng ( ví dụ LAN2 đã tạo riêng dành cho nhân viên, tham khảo hướng dẫn chia nhiều VLAN: https://www.anphat.vn/internet-iptv-wan-lan-nat-port-co-ban/drayos-5-huong-dan-cau-hinh-nhieu-ssid-nhieu-lop-mang )

- chọn Access Policy (chính sách người dùng truy cập) và Group Policy (chính sách nhóm truy cập) cho LAN2.

Người dùng có quyền (privileged) giờ đây phải đăng nhập với 2FA để truy cập vào máy chủ nội bộ

7. Kiểm tra truy cập

- Máy tính kết nối lớp mạng LAN2, khi truy cập internet sẽ phải đăng nhập với username/ password được cấp và xác thực với mã TOTP (xem trên ứng dụng Authenticator đã quét QR trước đó)

- Sau khi kết nối, client có thể truy cập dịch vụ/ internet bình thường

Lưu ý:

- Để truy cập giữa những LAN/ VLAN khác nhau, cần cấu hình inter-LAN routing giữa các lớp mạng

- Để User thuộc LAN2 chỉ truy cập được duy nhất 1 server thuộc LAN1, trong firewall cần cấu hình chặn tất cả các truy cập từ LAN2 tới LAN1