IP Reputation là cách đánh giá độ “tin cậy” của một địa chỉ IP dựa trên lịch sử hoạt động, ví dụ như gửi spam, phát tán virus hay thực hiện lừa đảo. Hệ thống bảo mật dựa trên IP Reputation giúp phát hiện các IP nguy hiểm, bảo vệ mạng và dữ liệu của bạn.

Tính năng IP Reputation trên VigorRouter được kết hợp với cơ sở dữ liệu chuyên nghiệp của URL Reputation Server, đóng vai trò quan trọng trong việc tăng cường bảo mật mạng. Router có thể lọc các địa chỉ IP cố gắng truy cập vào các dịch vụ nội bộ từ Internet, cũng như các IP mà thiết bị trong LAN đang cố gắng kết nối đến. Nếu một địa chỉ IP có điểm uy tín thấp hơn ngưỡng được thiết lập, Vigor Router sẽ chặn kết nối đó, qua đó tăng cường bảo mật mạng và củng cố độ tin cậy cho hệ thống.

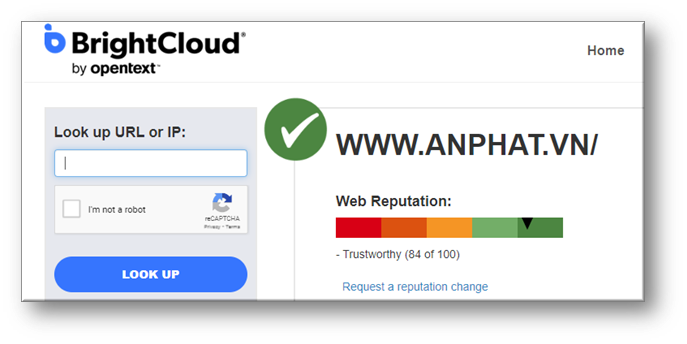

Các IP/URL được đánh giá dựa trên thang điểm của BrightCloud Reputation (1–100) bao gồm 5 cấp. Các địa chỉ có điểm 1–40 là nguy hiểm, trên 80 là an toàn.

Các thiết bị hỗ trợ :Vigor2136 ,1100ax fw 5.3.1 trở lên

IP Reputation cho phép lọc truy cập theo 3 hướng:

- Hướng 1 - Inbound ( Internet to Router WAN): Lọc các kết nối từ Internet đi vào chính router, cụ thể là các dịch vụ đang mở trên WAN như WEB Login router, VPN, Telnet, SSH,...

- Hướng 2 - Inbound ( Internet to Router LAN) : Lọc các kết nối từ Internet vào LAN, tức là qua các rule như: Port Forwarding (NAT), Open Ports / Public Servers trong LAN, DMZ Host, Remote access đến camera, NAS, server trong LAN

- Hướng 3 - Outbound (LAN to Internet) : Lọc các kết nối từ thiết bị trong LAN đi ra Internet đến IP bên ngoài.

Thực hiện

A. Chuẩn bị:

- Kích hoạt IP reputation : https://www.anphat.vn/quan-ly-thiet-bi-system-maintenance/drayos5-kich-hoat-web-content-filter-wcf/-ip-reputation

B. Cấu hình

Bước 1: Tạo Nhóm các đối tượng sẽ áp dụng bao gồm IP, dịch vụ ,... Các IP này sẽ được dùng khi cấu hình Whitelist, cho phép truy cập trực tiếp, không thông qua firewall

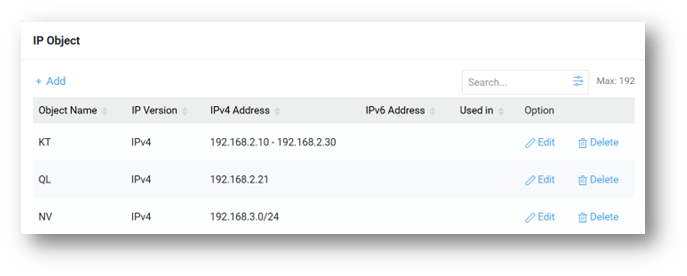

1.Tạo danh sách IP / IP Group cần áp dụng,

Ví dụ: Giả sử hệ thống yêu cầu cho phép các nhân viên kỹ thuật, ban quản lý,.. được phép truy cập trực tiếp. ta cần tạo danh sách IP cho KT, QL ,... này

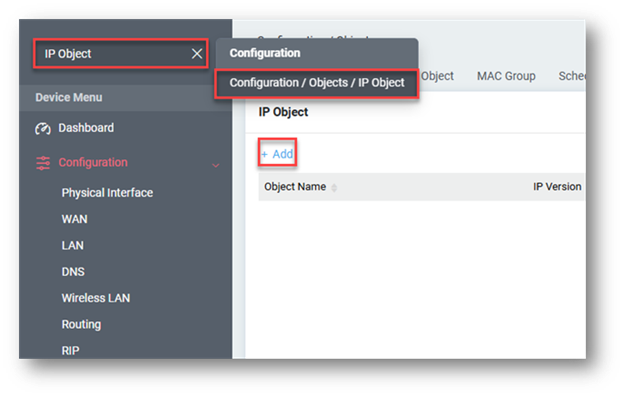

Tại công cụ ”Search”, tìm kiếm từ khóa “IP Object” và nhấn chọn cấu hình với đường dẫn Configuration → Objects → IP Object

- Bấm Add để tạo IP Object

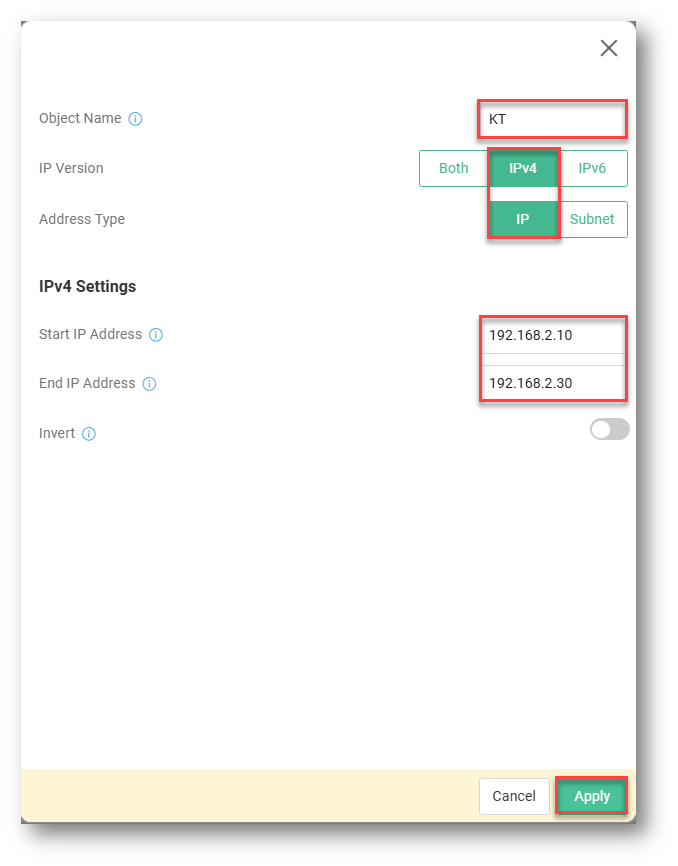

- Object Name: Đặt tên đối tượng

- IP version: chọn version IP

- Address Type: Chọn loại đối tượng

- IP: Một IP hoặc dãy IP (tại Start IP Address/ End IP Address: điền IP đầu và IP cuối dãy (trường hợp đối tượng là một IP thì điền giống nhau)

- Subnet: Một lớp mạng, cần xác định IP Address và Subnet Mask

- Nhấn Apply

Thực hiện tương tự cho các đối tượng khác ( ví dụ QL,NV,..)

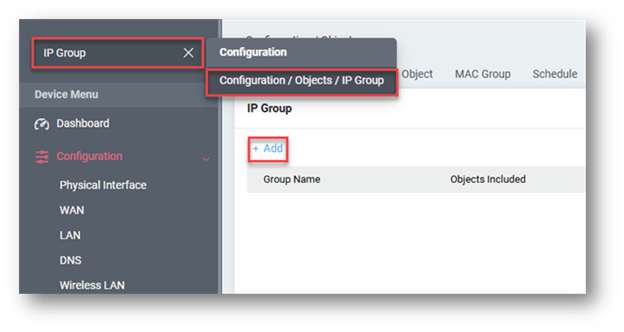

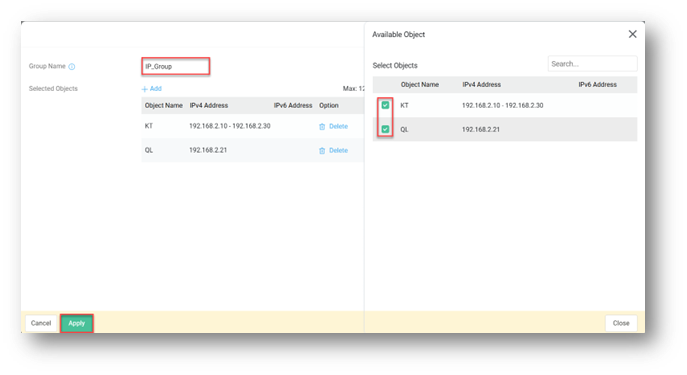

Tại công cụ ”Search”, tìm kiếm từ khóa “IP group” và nhấn chọn cấu hình với đường dẫn Configuration → Objects → IP Group để nhóm các đối tượng đã tạo vào chung nhóm

- Bấm Add để tạo IP Group

- Group Name: Đặt tên group

- Nhấn Add thêm IP object đã tạo vào group

- Chọn các đối tượng cần thêm vào group

- Nhấn Apply

2.Tạo port cần áp dụng lọc trong IP Reputation (Trường hợp port ta cần đã có trong danh sách, tiếp tục sang bước tiếp theo)

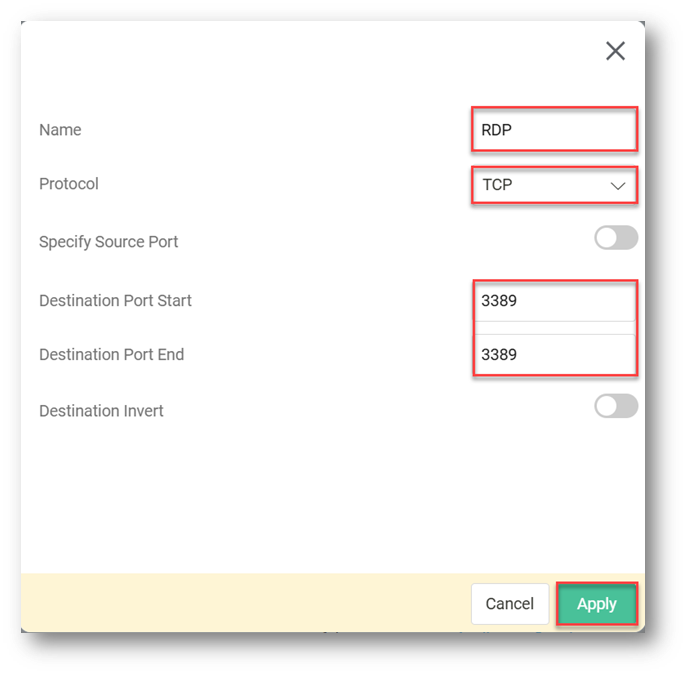

Ví dụ: tạo thêm port RDP 3389

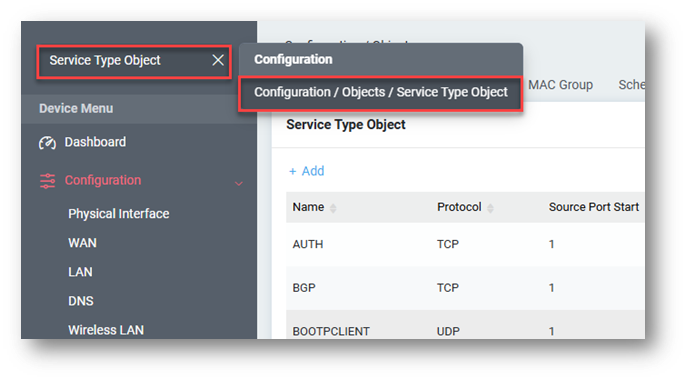

Tại công cụ ”Search”, tìm kiếm từ khóa “Service Type Object” và nhấn chọn cấu hình với đường dẫn Configuration → Objects → Service Type Object

- Bấm Add để tạo Service Type Object

- Name: Đặt tên cho port

- Protocol: chọn giao thức

- Destination Port Start: port bắt đầu (điền 3389)

- Destination Port End: port kết thúc (điền 3389

- Bấm Apply

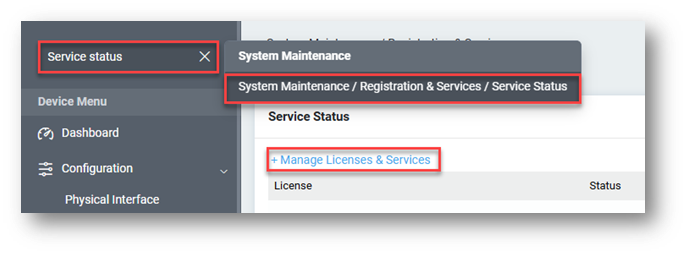

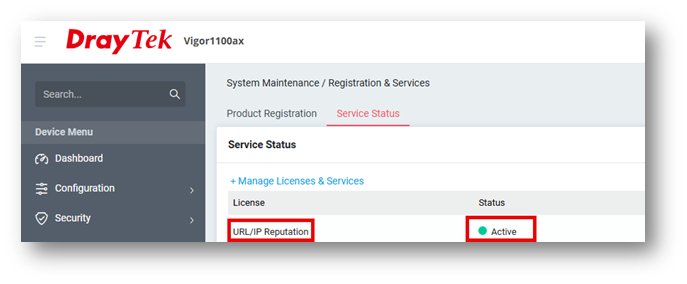

Bước 2: Kích hoạt dịch vụ IP Reputation

Tại công cụ ”Search”, tìm kiếm từ khóa “Service status” và nhấn chọn cấu hình với đường dẫn System Maintenance → Registration & Services → Service status

- Bấm Manage Licenses & Services để tạo IP Reputation

Sau khi kích hoạt kiểm tra lại trạng thái xem IP Reputation đã Active chưa

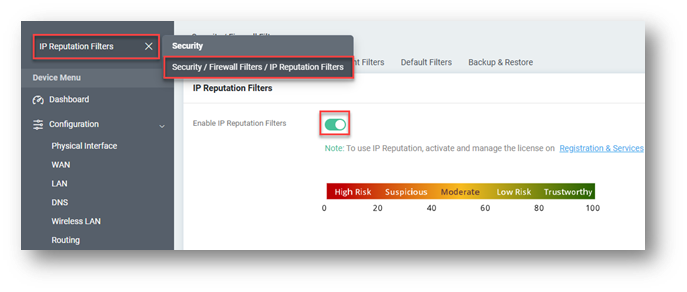

Bước 3: Bật và cấu hình IP Reputation Filters

Tại công cụ ”Search”, tìm kiếm từ khóa “IP Reputation Filters” và nhấn chọn cấu hình với đường dẫn Security → Firewall Filters → IP Reputation Filters

- Enable IP Reputation Filters : Bật rule

Trong đây, ta có thể quy định cụ thể hành động block - chặn hoặc ghi log các các đối tượng theo từng hướng truy cập. điểm số càng thấp → nguy cơ càng cao

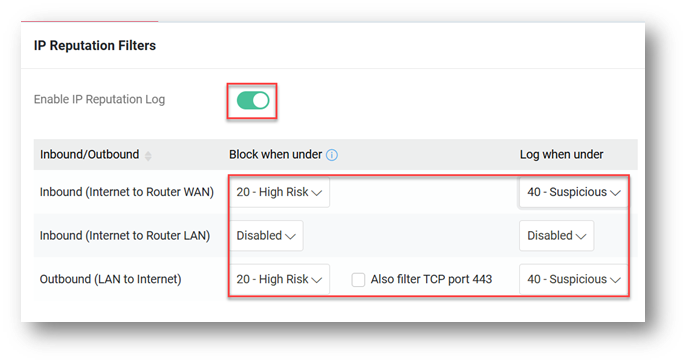

Giả sử ta cần lọc hướng truy cập.

- WAN → Router (Internet vào router): Chặn các đối tượng có độ nguy hiểm cao (điểm dưới 20), ghi log các đối tượng dưới 40 điểm - truy cập vào các dịch vụ của router

- WAN → LAN (Internet vào mạng nội bộ): không chặn, cũng không ghi log các đối tượng truy cập

- LAN → WAN (LAN ra Internet): Chặn các đối tượng có độ nguy hiểm cao (điểm dưới 20), ghi log các đối tượng dưới 40 điểm

Ta thực hiện như sau hình bên dưới

Lưu ý: Also filter TCP port 443: Mặc định, router Vigor sẽ không áp dụng IP Reputation cho cổng TCP 443 vì các máy chủ độc hại thường không sử dụng cổng 443 . Nếu bật tính năng thì một địa chỉ IP bị đánh giá điểm thấp (rủi ro), sẽ khiến việc lọc TCP 443 có thể ảnh hưởng đến các kết nối HTTPS hợp lệ

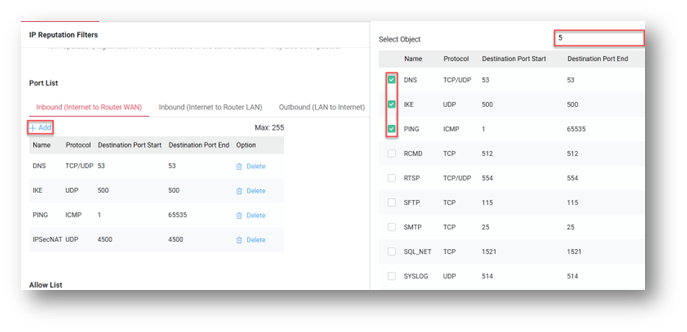

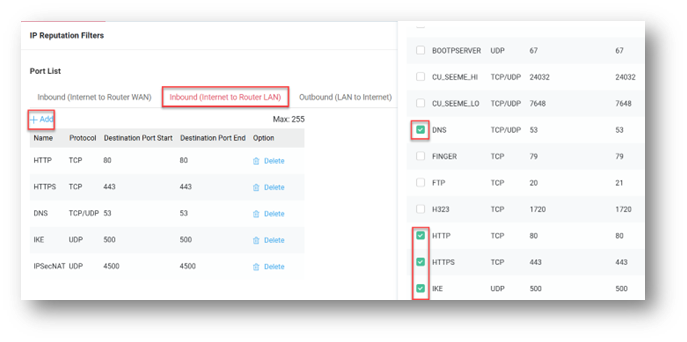

2. Cấu hình Port List sẽ được IP Reputation theo dõi

Chọn hướng lọc phù hợp và thêm các port muốn IP Reputation kiểm tra và chặn, bạn có thể chọn các cổng như HTTPS, Telnet, VPN…

Tại đây sẽ có 3 hướng :

Hướng 1 – WAN → Router (Internet vào router)

khi có IP từ Internet cố gắng truy cập dịch vụ quản trị router (VPN, Web UI, Telnet/SSH…), IP Reputation sẽ kiểm tra độ tin cậy. Nếu IP có lịch sử rủi ro (spam, tấn công brute-force, khai thác lỗ hổng…), router sẽ chặn ngay.

- Nhấn chọn Inbound ( Internet to Router WAN)

- Nhấn Add để tạo

- Select Object : tìm và bấm thêm các port cần áp dụng

(Ví dụ các port : 53, 1, 1723, 500, 4500...)

Hướng 2 – WAN → LAN (Internet vào mạng nội bộ)

Trường hợp người ngoài cố gắng truy cập vào máy chủ trong mạng LAN (Web Server, Mail Server, FTP…), hệ thống sẽ đối chiếu IP với cơ sở dữ liệu IP Reputation. Nếu IP bị đánh giá độc hại, router sẽ ngăn kết nối, tránh rủi ro cho hệ thống nội bộ.

- Nhấn chọn Inbound ( Internet to Router LAN)

- Nhấn Add để tạo

- Select Object : tìm và bấm thêm các port cần áp dụng

(Ví dụ các port : 80, 443, 4500, 3389,...)

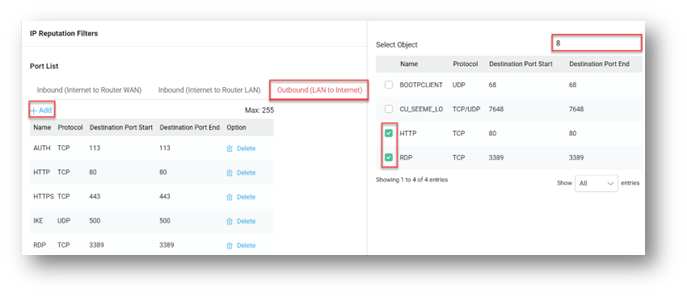

Hướng 3 – LAN → WAN (LAN ra Internet)

Khi thiết bị trong LAN kết nối ra Internet, router cũng kiểm tra IP đích. Nếu địa chỉ IP bị liệt kê trong danh sách độc hại (máy chủ chứa malware, C&C server…), router sẽ chặn để bảo vệ thiết bị trong mạng không bị lây nhiễm.

- Nhấn chọn Outbound (LAN to Internet)

- Nhấn Add để tạo

- Select Object : tìm và bấm thêm các port cần áp dụng

( Ví dụ các port: 53, 443, 80, 3389, 500,...)

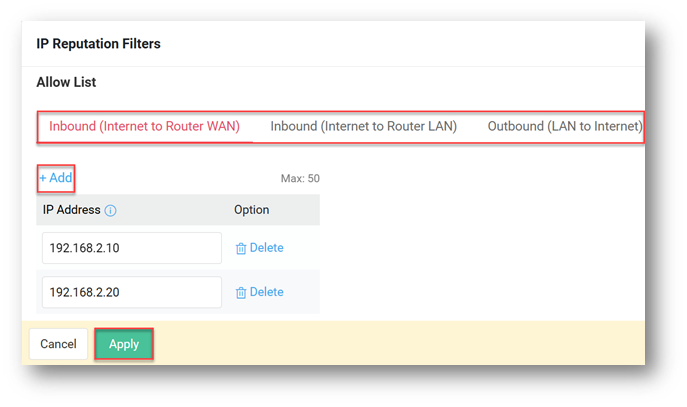

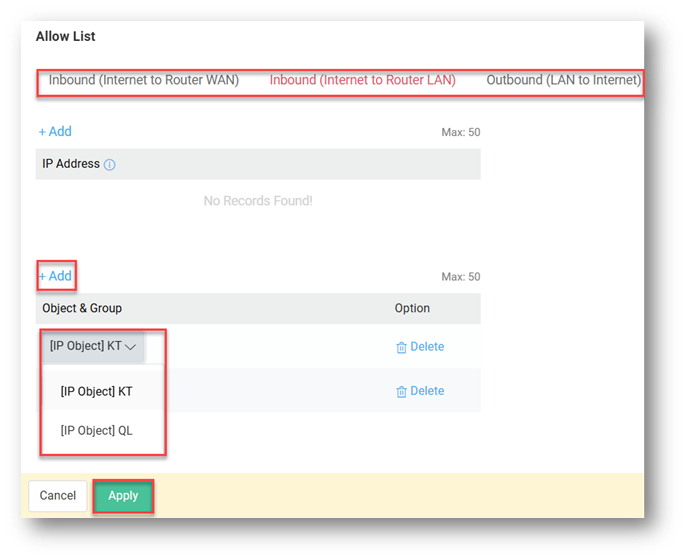

3. Cấu hình Whitelist (IP Allow List)

Nếu có IP quan trọng (máy chủ, IP quản trị) hoặc các Object & Group đã tạo sẵn thêm vào whitelist để bỏ qua không bị IP Reputation chặn.

1. Ví dụ cho phép các IP quan trọng được phép truy cập trực tiếp

- Chọn theo hướng mình cấu hình trước đó

- Nhấn Add và nhập ip quan trọng cho phép

- Nhấn Apply

2. Ví dụ cho phép các Object & Group

- Nhấn Add

- Chọn Object & Group : chọn group đối tượng đã Kt, QL, NV, đã tạo ở trên

- Nhấn Apply

Bước 4: Kiểm tra trạng thái

Giả sử có IP từ Internet có độ tin cậy thấp cố gắng truy cập dịch vụ quản trị router và bị IP Reputation chặn

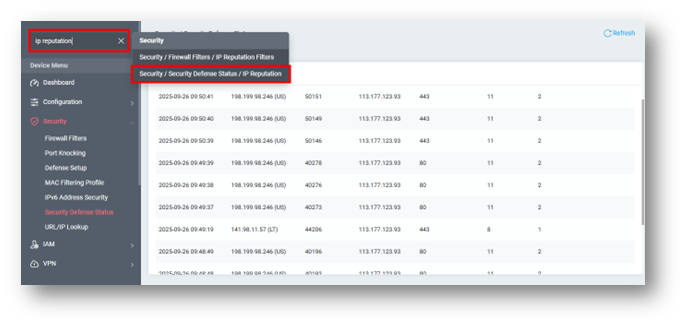

Tại công cụ ”Search”, tìm kiếm từ khóa “IP Reputation” và nhấn chọn cấu hình với đường dẫn Security → Security Defense Status → IP Reputation như hình dưới

Trong trang sẽ hiện các địa chỉ IP bị chặn được xác định bởi IP Reputation

Để Xem nhật ký chặn của IP Reputation

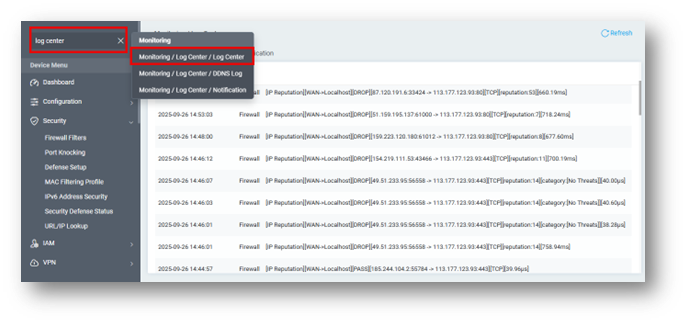

Tại công cụ ”Search”, tìm kiếm từ khóa “log center” và nhấn chọn cấu hình với đường dẫn Monitoring → Log Center → Log Center

Dưới đây là một ví dụ về một dòng log:

- [IP Reputation][WAN->Localhost][DROP][198.199.98.246:50151 -> 113.177.123.93:443][TCP][reputation:11][category:[No Threats]][39.48µs]

- [WAN->Localhost] chỉ chiều kết nối (từ Internet vào router).

- [DROP] / [PASS] hành động của hệ thống (DROP = chặn, PASS = cho phép).

- [198.199.98.246:50151 -> 113.177.123.93:443] hiển thị IP nguồn và đích cùng với cổng kết nối bị chặn.

- [TCP][UDP] giao thức kết nối.

- [reputation:11] điểm uy tín của địa chỉ IP, ở đây là 11.

- [Windows Exploits + Scanners] loại mối đe dọa được phát hiện

- [433.35ms] thời gian thực hiện kiểm tra IP Reputation.